idNSA.id - Pelaku yang didukung pemerintah Iran dikenal

sebagai Charming Kitten telah menambahkan tool baru ke gudang malware-nya yang

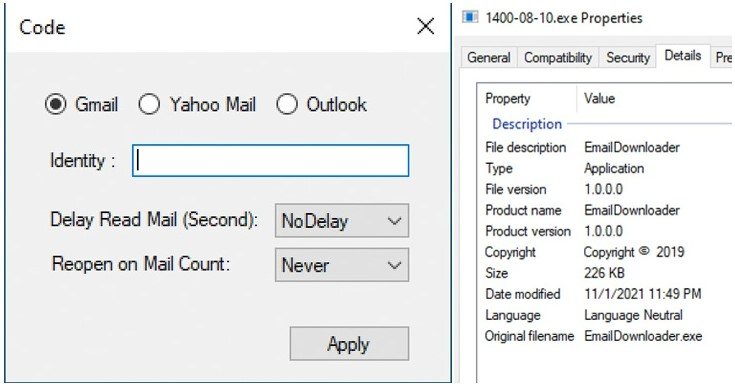

memungkinkannya mengambil data pengguna dari akun Gmail, Yahoo!, dan Microsoft

Outlook.

Dijuluki HYPERSCRAPE oleh Google Threat Analysis Group (TAG),

perangkat lunak berbahaya yang sedang dikembangkan secara aktif dikatakan telah

digunakan terhadap kurang dari dua lusin akun di Iran, dengan sampel tertua

yang diketahui berasal dari tahun 2020. Tool ini pertama kali ditemukan pada

bulan Desember 2021.

Charming Kitten, sebuah Advanced Persistent Threat (APT),

diyakini terkait dengan Islamic Revolutionary Guards Corps (IRGC) dan memiliki

sejarah melakukan spionase yang selaras dengan kepentingan pemerintah.

Dilacak sebagai APT35, Cobalt Illusion, ITG18, Fosfor, TA453,

dan Yellow Garuda, elemen kelompok juga telah melakukan serangan ransomware,

menunjukkan bahwa motif pelaku adalah spionase dan didorong secara finansial.

"HYPERSCRAPE membutuhkan kredensial akun korban untuk

berjalan menggunakan sesi pengguna yang valid dan terotentikasi yang telah

dibajak penyerang, atau kredensial yang telah diperoleh penyerang," kata peneliti

Google TAG, Ajax Bash.

Ditulis dalam .NET dan dirancang untuk dijalankan pada mesin

Windows penyerang, tool ini dilengkapi dengan fungsi untuk mengunduh dan

mengekstrak isi kotak masuk email korban, selain menghapus email keamanan yang

dikirim dari Google untuk memperingatkan target dari setiap login yang

mencurigakan.

Jika pesan awalnya belum dibaca, tool akan menandainya

sebagai belum dibaca setelah membuka dan mengunduh email sebagai file

".eml". Terlebih lagi, versi HYPERSCRAPE sebelumnya dikatakan telah

menyertakan opsi untuk meminta data dari Google Takeout, fitur yang

memungkinkan pengguna mengekspor data mereka ke file arsip yang dapat diunduh.

Temuan ini mengikuti penemuan terbaru tool "grabber" Telegram berbasis C++ oleh PwC yang digunakan terhadap target domestik untuk mendapatkan akses ke pesan dan kontak Telegram dari akun tertentu.

Sebelumnya, grup tersebut terlihat menggunakan perangkat

pengawasan Android khusus yang disebut LittleLooter, implan kaya fitur yang

mampu mengumpulkan informasi sensitif yang disimpan di perangkat yang disusupi

serta merekam audio, video, dan panggilan.

"Seperti kebanyakan tools, HYPERSCRAPE tidak terkenal

karena kecanggihan teknisnya, melainkan efektivitasnya dalam mencapai tujuan

Charming Kitten," kata Bash. Akun yang terpengaruh sejak itu telah

diamankan kembali dan para korban diberitahu.