Google telah merilis pembaruan peranti lunak yang mendesak untuk peramban web Chrome dan mendesak pengguna Windows, Mac, dan Linux untuk segera memutakhirkan aplikasi ke versi terbaru yang tersedia.

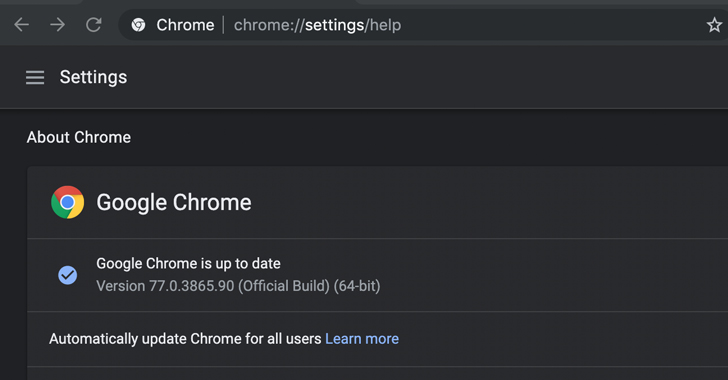

Mulai diluncurkan untuk pengguna di seluruh dunia pada hari Rabu ini, versi Chrome 77.0.3865.90 berisi tambalan keamanan untuk 1 kerentanan keamanan kritis dan 3 risiko tinggi, yang paling parah di antaranya memungkinkan peretas jarak jauh mengambil kendali sistem yang terpengaruh.

Google telah memutuskan untuk menjaga detail dari keempat kerentanan rahasia selama beberapa hari lagi untuk mencegah peretas mengeksploitasi mereka dan memberi pengguna cukup waktu untuk menginstal pembaruan Chrome.

Untuk saat ini, tim keamanan Chrome hanya mengungkapkan bahwa keempat kerentanan tersebut adalah masalah penggunaan-setelah-bebas di berbagai komponen browser web, seperti yang disebutkan di bawah ini, yang kritis yang dapat menyebabkan serangan eksekusi kode jarak jauh.

Kerentanan use-after-free adalah masalah korupsi memori yang memungkinkan korupsi atau modifikasi data dalam memori, memungkinkan pengguna yang tidak memiliki hak pribadi untuk meningkatkan hak istimewa pada sistem atau perangkat lunak yang terpengaruh.

Kerentanan Ditambal Oleh Chrome 77.0.3865.90

Gunakan-setelah-gratis di UI (CVE-2019-13685) - Dilaporkan oleh Khalil Zhani, Penggunaan-setelah-bebas di media (CVE-2019-13688) - Dilaporkan oleh Man Yue Mo dari Semmle Security Research Team, Penggunaan-setelah-bebas di media (CVE-2019-13687) - Dilaporkan oleh Man Yue Mo dari Semmle Security Research Team, Gunakan-setelah-gratis di halaman offline (CVE-2019-13686) - Dilaporkan oleh Brendon Tiszka

Google telah membayar total $ 40.000 sebagai imbalan kepada Man Yue Mo dari Semmle untuk kedua kerentanan— $ 20.000 untuk CVE-2019-13687 dan $ 20.000 untuk CVE-2019-13688 — sedangkan bug bug untuk sisa dua kerentanan masih belum diputuskan.

Eksploitasi kerentanan yang berhasil dapat memungkinkan penyerang untuk mengeksekusi kode arbitrer dalam konteks browser hanya dengan meyakinkan korban untuk hanya membuka, atau mengarahkan mereka ke, halaman web yang dibuat secara khusus pada browser Chrome yang terpengaruh, tanpa memerlukan interaksi lebih lanjut .

Berdasarkan pengungkapan sebelumnya, cacat penggunaan setelah bebas juga dapat menyebabkan pengungkapan informasi sensitif, pembatasan keamanan bypass, tindakan tidak sah, dan menyebabkan kondisi penolakan layanan — tergantung pada hak istimewa yang terkait dengan aplikasi.

Meskipun Google Chrome secara otomatis memberi tahu pengguna tentang versi terbaru yang tersedia, pengguna disarankan untuk memicu proses pembaruan secara manual dengan masuk ke "Bantuan → Tentang Google Chrome" dari menu.

Selain itu, Anda juga disarankan untuk menjalankan semua perangkat lunak pada sistem Anda, jika memungkinkan, sebagai pengguna yang tidak memiliki hak istimewa untuk mengurangi efek dari serangan yang berhasil mengeksploitasi zero-day vulnerability.

Kami akan memperbarui Anda lebih lanjut tentang kerentanan keamanan ini segera setelah Google merilis rincian teknisnya.

Sumber Artikel : TheHackerNews