idNSA.id - Bahkan saat Visa mengeluarkan peringatan tentang skimmer web JavaScript baru yang dikenal sebagai Baka , peneliti keamanan siber telah menemukan cacat autentikasi dalam kartu pembayaran yang mengaktifkan EMV milik perusahaan yang memungkinkan penjahat dunia maya untuk mendapatkan dana dan menipu pemegang kartu serta pedagang secara ilegal.

Penelitian yang diterbitkan oleh sekelompok akademisi dari ETH Zurich, adalah serangan PIN Bypass yang memungkinkan lawan untuk memanfaatkan kartu kredit dicuri atau hilang korban untuk melakukan pembelian high-value tanpa pengetahuan tentang PIN kartu, dan bahkan menipu point of sale (PoS) terminal untuk menerima transaksi kartu offline yang tidak autentik.

Semua kartu contactless modern yang menggunakan protokol Visa, termasuk kartu Kredit Visa, Visa Debit, Visa Electron, dan V Pay, dipengaruhi oleh kelemahan keamanan, tetapi para peneliti mengemukakan hal itu dapat berlaku untuk protokol EMV yang diterapkan oleh Discover dan UnionPay sebagai baik. Namun, celah tersebut tidak memengaruhi Mastercard, American Express, dan JCB.

Temuan tersebut akan dipresentasikan pada Simposium IEEE ke-42 tentang Keamanan dan Privasi yang akan diadakan di San Francisco Mei mendatang.

Mengubah Kualifikasi Transaksi Kartu Melalui Serangan MitM

EMV (kependekan dari Europay, Mastercard, dan Visa), standar protokol internasional yang banyak digunakan untuk pembayaran kartu pintar, mengharuskan jumlah yang lebih besar hanya dapat didebet dari kartu kredit dengan kode PIN.

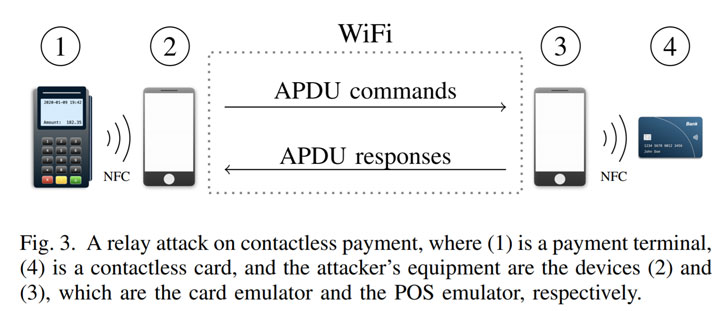

Tetapi penyiapan yang dibuat oleh peneliti ETH mengeksploitasi kelemahan kritis dalam protokol untuk memasang serangan man-in-the-middle (MitM) melalui aplikasi Android yang "menginstruksikan terminal bahwa verifikasi PIN tidak diperlukan karena verifikasi pemegang kartu dilakukan pada perangkat konsumen. "

Masalah ini berasal dari fakta bahwa Cardholder Verifiaction Method (CVM), yang digunakan untuk memverifikasi apakah seseorang yang mencoba melakukan transaksi dengan kartu kredit atau debit adalah pemegang kartu yang sah, tidak dilindungi secara kriptografis dari modifikasi.

Akibatnya, Card Transaction Qualifier (CTQ) yang digunakan untuk menentukan pemeriksaan CVM apa, jika ada, yang diperlukan untuk transaksi dapat dimodifikasi untuk memberi tahu terminal PoS untuk mengesampingkan verifikasi PIN dan verifikasi dilakukan menggunakan perangkat pemegang kartu. seperti smartwatch atau smartphone ( called Consumer Device Cardholder Verification Method atau CDCVM).

Memanfaatkan Transaksi Offline Tanpa Dikenakan Biaya

Selain itu, para peneliti menemukan kerentanan kedua, yang melibatkan transaksi nirsentuh offline yang dilakukan dengan Visa atau kartu Mastercard lama, yang memungkinkan penyerang untuk mengubah bagian data tertentu yang disebut "Application Cryptogram" (AC) sebelum dikirim ke terminal.

Kartu offline biasanya digunakan untuk langsung membayar barang dan jasa dari rekening bank pemegang kartu tanpa memerlukan nomor PIN. Tetapi karena transaksi ini tidak terhubung ke sistem online, ada penundaan 24 hingga 72 jam sebelum bank mengonfirmasi keabsahan transaksi menggunakan kriptogram, dan jumlah pembelian didebit dari akun.

Penjahat dapat memanfaatkan mekanisme pemrosesan yang tertunda ini untuk menggunakan kartu mereka untuk menyelesaikan transaksi bernilai rendah dan offline tanpa dikenakan biaya, selain melakukan pembelian pada saat bank penerbit menolak transaksi karena kriptogram yang salah.

"Ini merupakan serangan 'makan siang gratis' di mana penjahat dapat membeli barang atau jasa bernilai rendah tanpa benar-benar dikenakan biaya sama sekali," kata para peneliti, menambahkan sifat bernilai rendah dari transaksi ini tidak mungkin menjadi "bisnis yang menarik. model untuk penjahat. "

Mengurangi bypass PIN dan serangan offline

Selain memberi tahu Visa tentang kekurangannya, para peneliti juga telah mengusulkan tiga perbaikan perangkat lunak pada protokol untuk mencegah bypass PIN dan serangan offline, termasuk menggunakan Dynamic Data Authentication (DDA) untuk mengamankan transaksi online bernilai tinggi dan mengharuskan penggunaan kriptogram online di semua terminal PoS, yang menyebabkan transaksi offline diproses secara online.

"Serangan kami menunjukkan [ed] bahwa PIN tidak berguna untuk transaksi tanpa kontak Visa [dan] mengungkapkan perbedaan yang mengejutkan antara keamanan protokol pembayaran nirsentuh Mastercard dan Visa, menunjukkan bahwa Mastercard lebih aman daripada Visa," para peneliti menyimpulkan. "Cacat ini melanggar properti keamanan fundamental seperti otentikasi dan jaminan lain tentang transaksi yang diterima."

Sumber Artikel: TheHackerNews | Foto: MarketWatch