idNSA.id - Decryptor palsu untuk STOP Djvu Ransomware sedang didistribusikan memikat orang yang sudah putus asa dengan janji dekripsi gratis. Alih-alih mendapatkan file kita kembali secara gratis, kita malah terinfeksi dengan ransomware lain yang membuat situasi lebih buruk.

Sementara operasi ransomware seperti Maze, REvil, Netwalker, dan DoppelPaymer mendapat perhatian luas dari media karena korban mereka yang bernilai tinggi, ransomware lain yang disebut STOP Djvu menginfeksi lebih banyak orang dan kemudian semuanya digabungkan setiap hari.

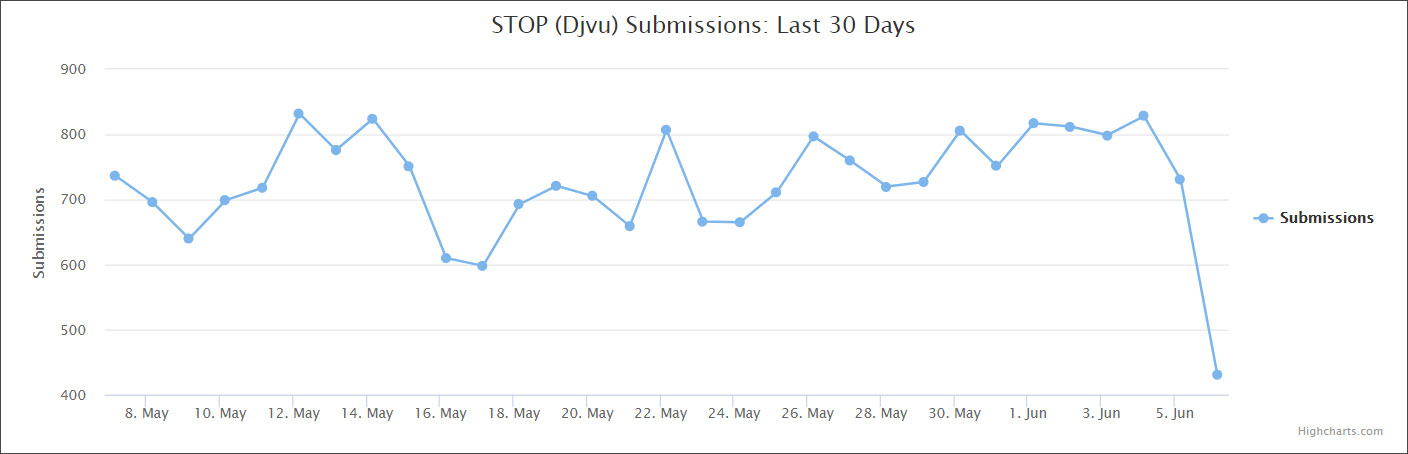

Dengan lebih dari 600 pengiriman sehari ke layanan identifikasi ransomware ID-Ransomware , STOP ransomware adalah ransomware yang paling aktif didistribusikan selama setahun terakhir.

Emsisoft dan Michael Gillespie sebelumnya merilis decryptor untuk varian STOP Djvu yang lebih lama, tetapi varian yang lebih baru tidak dapat didekripsi secara gratis.

Jika ransomware sudah sangat umum, Kita mungkin bertanya-tanya mengapa itu tidak mendapatkan banyak perhatian?

Kurangnya perhatian hanya karena ransomware sebagian besar memengaruhi pengguna rumahan yang terinfeksi melalui bundel adware yang berpura-pura menjadi celah perangkat lunak.

Walaupun mengunduh dan memasang crack tidak bisa dimaafkan, banyak dari mereka yang terinfeksi tidak mampu membayar tebusan $ 500 untuk seorang decryptor.

Zorab mengenkripsi dua kali data korban

Sayangnya, inilah yang dilakukan ransomware baru bernama Zorab yang ditemukan oleh Michael Gillespie .

Pencipta ransomware Zorab telah merilis dekripsi Djvu STOP palsu yang tidak memulihkan file apa pun secara gratis, melainkan mengenkripsi semua data korban yang sudah dienkripsi dengan ransomware lain.

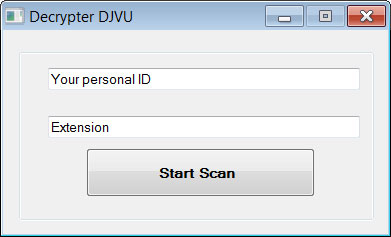

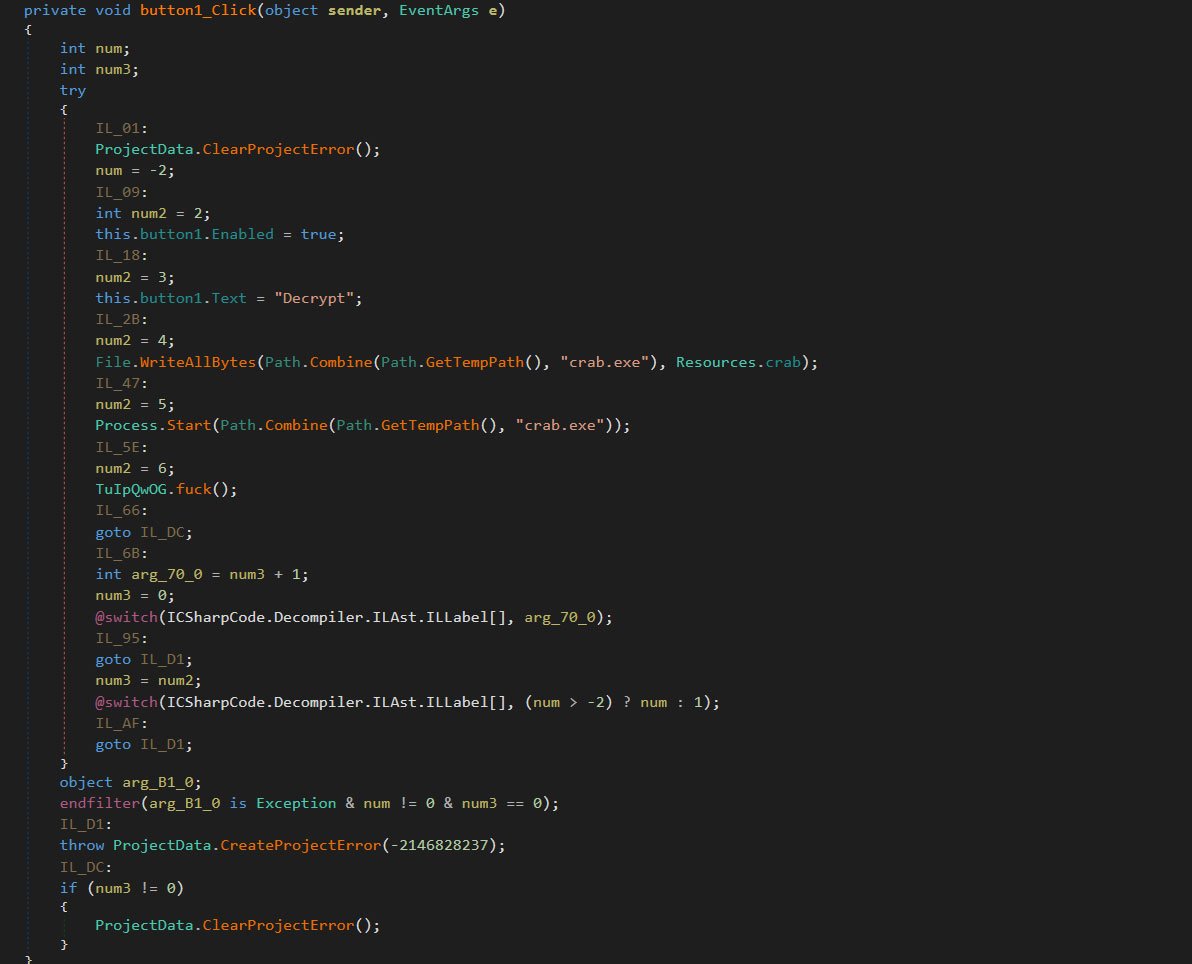

Ketika pengguna yang putus asa memasukkan informasi mereka di decryptor palsu dan mengklik 'Mulai Pindai,' program akan mengekstrak executable lain yang disebut crab.exe dan menyimpannya ke folder% Temp%.

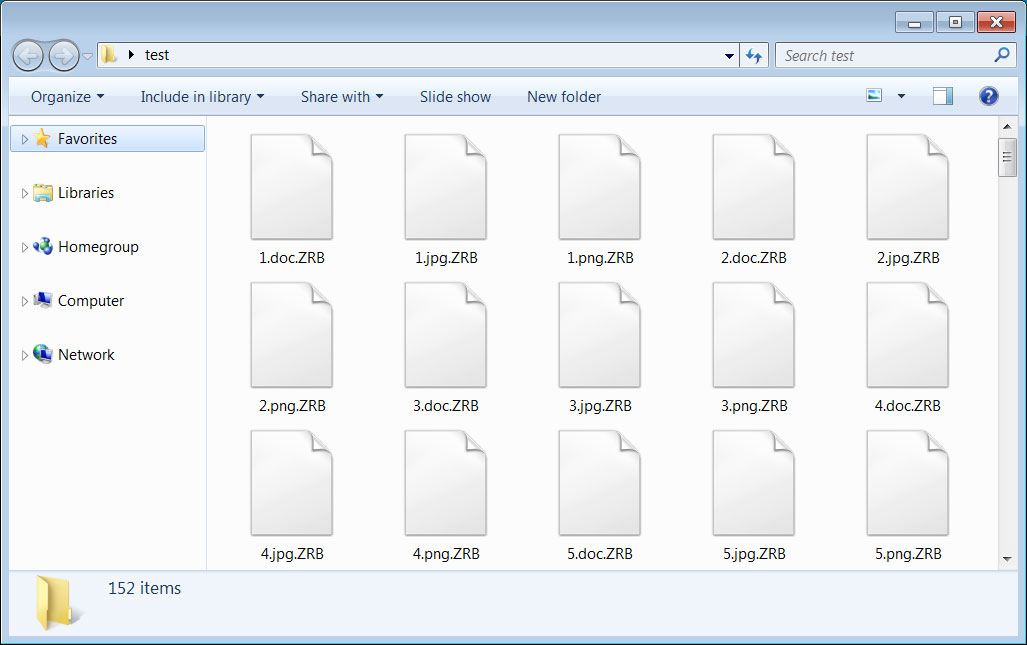

Crab.exe adalah ransomware lain yang disebut Zorab, yang akan mulai mengenkripsi data di komputer. Saat mengenkripsi file, ransomware akan menambahkan ekstensi .ZRB ke nama file.

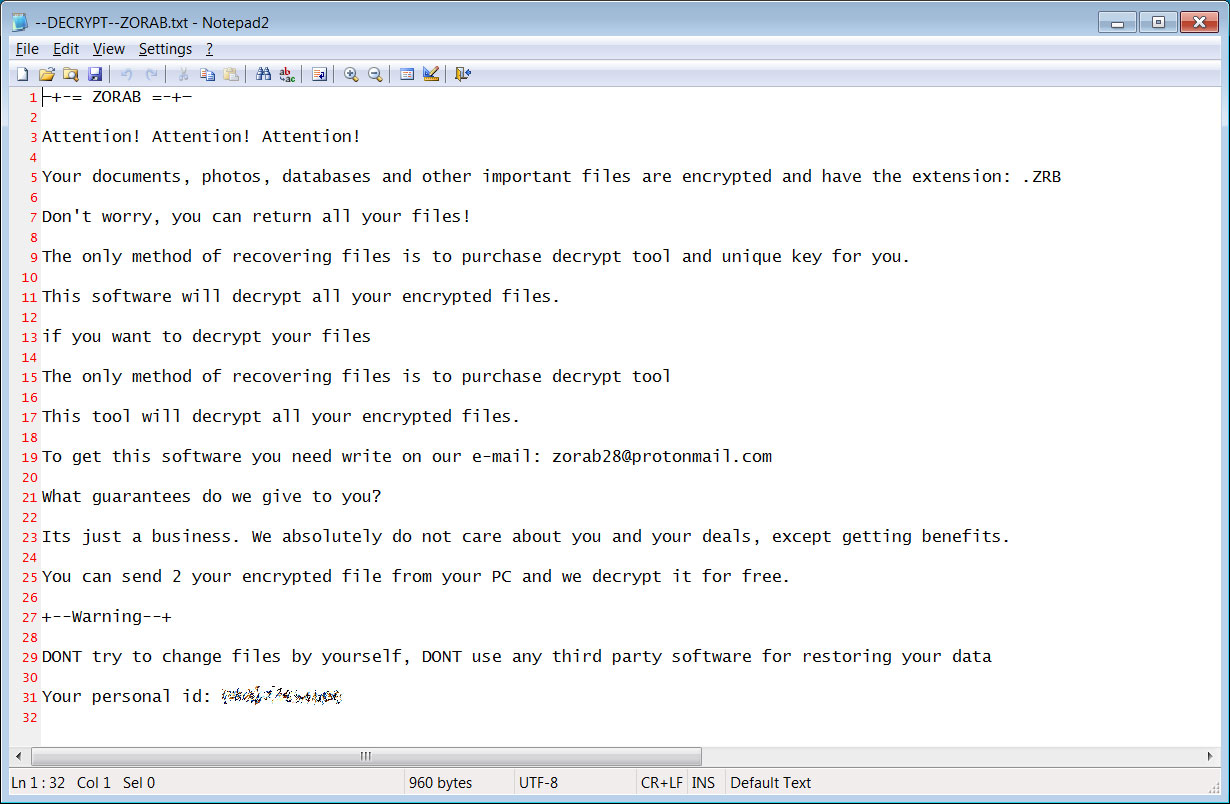

Ransomware juga akan membuat catatan tebusan bernama '--DECRYPT - ZORAB.txt.ZRB' di setiap folder tempat file dienkripsi. Catatan ini berisi instruksi tentang cara menghubungi operator ransomware untuk instruksi pembayaran.

Ransomware ini sedang dianalisis, dan pengguna tidak boleh membayar uang tebusan sampai dipastikan tidak ada kelemahan yang dapat digunakan untuk memulihkan file terenkripsi Zorab secara gratis.

Sumber Artikel/image: bleepingcomputer