idNSA.id - Trojan perbankan Android SOVA terus dikembangkan

secara aktif dengan kemampuan yang ditingkatkan untuk menargetkan tidak kurang

dari 200 aplikasi seluler, termasuk aplikasi perbankan dan pertukaran crypto

dan wallet, naik dari 90 aplikasi ketika dimulai.

Itu menurut temuan terbaru dari perusahaan keamanan siber

Italia Cleafy, yang menemukan versi terbaru dari malware dengan fungsi untuk

mencegat two-factor authentication (2FA),

mencuri cookie, dan memperluas penargetannya mencakup Australia, Brasil, Cina,

India, Filipina, dan Inggris.

SOVA, yang berarti Burung Hantu dalam bahasa Rusia, terungkap

pada September 2021 ketika diamati menyerang aplikasi keuangan dan belanja dari

AS dan Spanyol untuk mengumpulkan kredensial melalui serangan overlay dengan

memanfaatkan layanan Aksesibilitas Android.

Dalam waktu kurang dari setahun, trojan tersebut juga

bertindak sebagai pondasi untuk malware Android lain yang disebut MaliBot yang

dirancang untuk menargetkan perbankan online dan pelanggan dompet

cryptocurrency di Spanyol dan Italia.

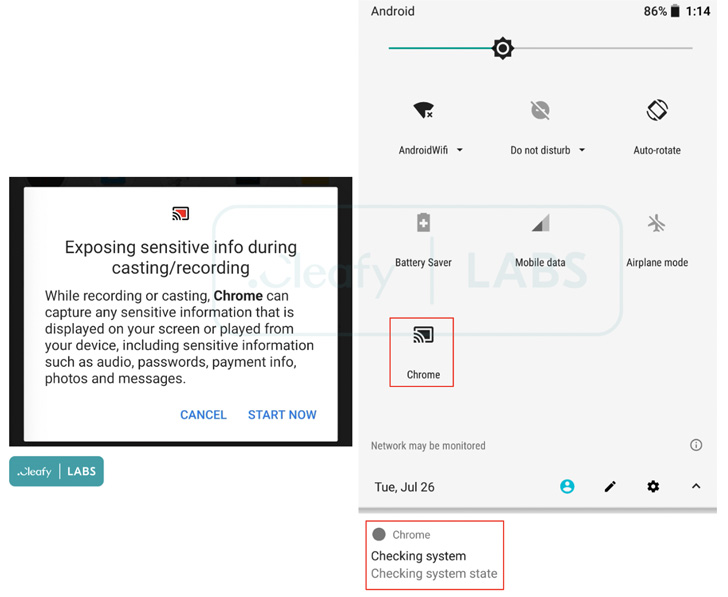

Varian terbaru SOVA, dijuluki v4 oleh Cleafy, menyembunyikan dirinya dalam aplikasi palsu yang menampilkan logo aplikasi yang sah seperti Amazon dan Google Chrome untuk menipu pengguna agar menginstalnya. Peningkatan penting lainnya termasuk screenshoot dan screen record perangkat.

"Fitur-fitur ini, dikombinasikan dengan layanan

Aksesibilitas, memungkinkan [pelaku ancaman] untuk melakukan gerakan dan,

akibatnya, aktivitas penipuan dari perangkat yang terinfeksi, seperti yang

telah kita lihat di Trojan Perbankan Android lainnya (misalnya Oscorp atau

BRATA)," peneliti Cleafy Francesco Iubatti dan Federico Valentini berkata.

SOVA v4 juga terkenal karena upayanya mengumpulkan informasi

sensitif dari Binance dan Trust Wallet, seperti saldo akun dan frase awal.

Terlebih lagi, semua 13 aplikasi perbankan yang berbasis di Rusia dan Ukraina

yang menjadi sasaran malware telah dihapus dari versi tersebut.

Lebih buruk lagi, pembaruan memungkinkan malware untuk

memanfaatkan izin luasnya untuk menangkis upaya penghapusan instalasi dengan

mengarahkan korban ke layar beranda dan menampilkan toast message "This

app is secured."

Trojan perbankan yang kaya fitur, juga diharapkan untuk

memasukkan komponen ransomware dalam iterasi berikutnya, yang saat ini sedang

dikembangkan dan bertujuan untuk mengenkripsi semua file yang disimpan di

perangkat yang terinfeksi menggunakan AES dan mengganti namanya dengan ekstensi

". enc."

Peningkatan ini juga kemungkinan akan membuat SOVA menjadi

ancaman yang tangguh di lanskap ancaman seluler.

"Fitur ransomware cukup menarik karena masih belum umum

di lanskap trojan perbankan Android," kata para peneliti. "Ini sangat

memanfaatkan peluang yang muncul dalam beberapa tahun terakhir, karena

perangkat seluler bagi kebanyakan orang menjadi penyimpanan pusat untuk data pribadi

dan bisnis."