idNSA - Peneliti cybersecurity mengungkapkan kampanye malspam baru yang mendistribusikan Remote Access Trojan (RAT) dengan yang berisi video palsu skandal seks Presiden AS Donald Trump.

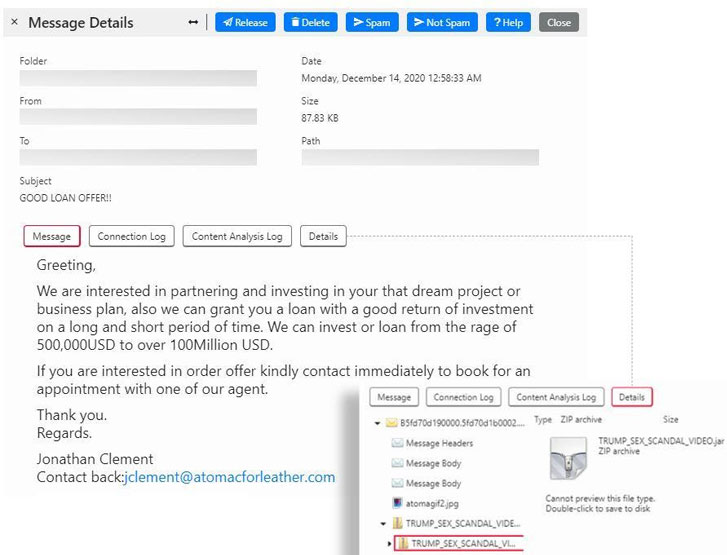

Berdasarkan postingan dari thehackernews, email menggunakan subjek "GOOD LOAN OFFER !!," dilampirkan dengan file arsip Java (JAR) bernama "TRUMP_SEX_SCANDAL_VIDEO.jar," yang, ketika diunduh, menginstal Qua atau Quaverse RAT ( QRAT ) ke infiltrat sistem.

Peneliti Keamanan Senior Trustwave Diana Lopera dalam sebuah artikel, mengatakan, ”kami menduga bahwa orang-orang dengan tujuan yang tidak baik telah memanfaatkan hiruk pikuk yang sedang terjadi dan mencoba mengatasinya, hanya saja nama file yang dilampirkan sama sekali tidak terkait dengan tema email. ”

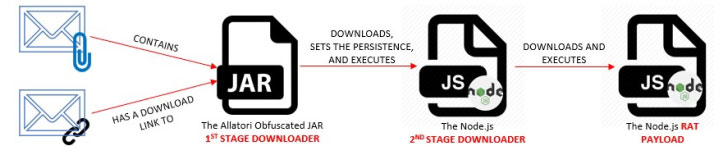

Rantai infeksi dimulai dengan pesan spam yang berisi lampiran tertanam atau tautan yang mengarah ke file zip berbahaya, salah satunya mengambil file JAR ("Spec # 0034.jar") yang diacak menggunakan obfuscator Java Allatori .

Pengunduh tahap pertama ini menyiapkan platform Node.Js ke sistem dan kemudian mengunduh dan menjalankan pengunduh tahap kedua yang disebut "wizard.js" yang bertanggung jawab untuk mengambil dan menjalankan Qnode RAT ("qnode-win32-ia32. js ") dari server yang dikendalikan penyerang.

QRAT adalah Trojan akses jarak jauh yang khas dengan berbagai fitur termasuk, memperoleh informasi sistem, menjalankan operasi file, dan memperoleh kredensial dari aplikasi seperti Google Chrome, Firefox, Thunderbird, dan Microsoft Outlook.

Apa yang berbeda kali ini adalah dimasukkannya peringatan pop-up baru yang memberi tahu korban bahwa JAR yang dijalankan adalah perangkat lunak akses jarak jauh yang digunakan untuk pengujian penetrasi. Perilaku berbahaya hanya mulai terlihat setelah pengguna mengeklik tombol "Oke, saya tahu apa yang saya lakukan".

Lebih lanjut, kode berbahaya dari pengunduh JAR dibagi-bagi menjadi buffer bernomor acak yang berbeda dalam upaya untuk menghindari deteksi.

Perubahan lainnya termasuk peningkatan ukuran file JAR secara keseluruhan dan penghapusan pengunduh tahap kedua untuk mendukung rantai malware yang diperbarui yang segera mengambil muatan QRAT yang sekarang disebut "boot.js."

Untuk bagiannya, RAT telah menerima bagian pembaruannya sendiri, dengan kode yang sekarang dienkripsi dengan pengkodean base64, selain bertanggung jawab untuk bertahan pada sistem target melalui skrip VBS.

"Ancaman ini telah meningkat secara signifikan selama beberapa bulan terakhir sejak kami pertama kali memeriksanya," Topera menyimpulkan, mendesak administrator untuk memblokir JAR yang masuk di gerbang keamanan email mereka.

"Meskipun muatan lampiran memiliki beberapa peningkatan dibandingkan versi sebelumnya, kampanye email itu sendiri agak amatir, dan kami yakin bahwa peluang ancaman ini berhasil dikirim lebih tinggi jika hanya emailnya yang lebih canggih."

Cover photo: Youtube: PhotoshopSurgeon & Pngegg *hanya ilustrasi

Redaktur: Hendro Prasetyo